| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | ||

| 6 | 7 | 8 | 9 | 10 | 11 | 12 |

| 13 | 14 | 15 | 16 | 17 | 18 | 19 |

| 20 | 21 | 22 | 23 | 24 | 25 | 26 |

| 27 | 28 | 29 | 30 |

- AWS배포자동화

- AWS CodeDeploy

- AWS CI/CD

- 리눅스

- 쉘스크립트

- terraform기본

- aws

- 리눅스기초

- 리눅스기초명령어

- blue/green배포

- 리눅스명령어

- aws terraform

- cissp

- opt/anaconda3/bin/jupyter_mac.command

- aws기초

- AWS 공격테스트

- 최소권한

- 직무분리

- AWS구축

- terraform따라하기

- aws기본

- Linux

- aws따라하기

- Cissp sdlc

- AWS실습

- linux명령어

- GDPR

- 주피터노트북 설치

- terraform기초

- terraform with aws

ysuekkom의 IT study note

[aws-기본] IAM 사용자 및 그룹 추가 등 관리(매니지먼트 콘솔) 본문

테라폼 코드로 작성하는 실습은 아래 포스팅을 참고하면 된다.

https://ysuekkom8915.tistory.com/39

[Terraform 기초] S3 Bucket 및 IAM Role, Policy 생성하기 with AWS

S3 Bucket 생성과 IAM User, Group, Role, Policy 생성 실습 따라하기 개인적인 사정으로 포스팅을 할 수 없었다. 다시금 천천히 기초부터 패턴까지 작성해보려고한다! 오랜만에 티스토리로 다시 돌아왔는

ysuekkom8915.tistory.com

시작!

aws의 기본 보안 설정은 여러가지가 있는데, 실제 사용하는 사용자 특성에 맞게(개발자, 데이터분석가, 엔지니어 등등) 그룹을 나누고, 접근 권한을 줄 수 있다.

IAM 설정을 통해 실습해본다.

먼저 MFA 설정을 통해 Multi Factor Authentication 설정을 해준다.

보통 구글 OTP 어플을 통해 자격증명을 하게 된다.

해당 내용은 다른 포스팅에서 다룬 내용이므로, 별도로 다루지 않는다.

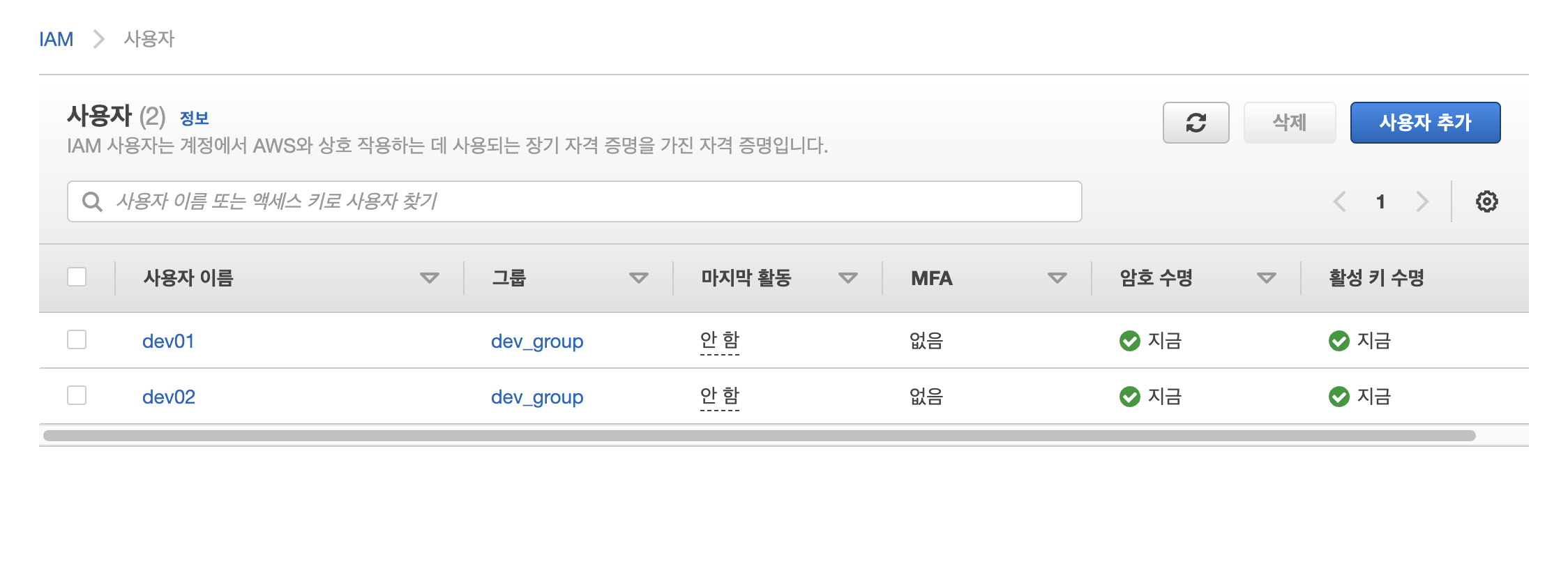

IAM 그룹을 생성하고, 사용자를 추가해보는 기본적인 실습을 진행하겠다.

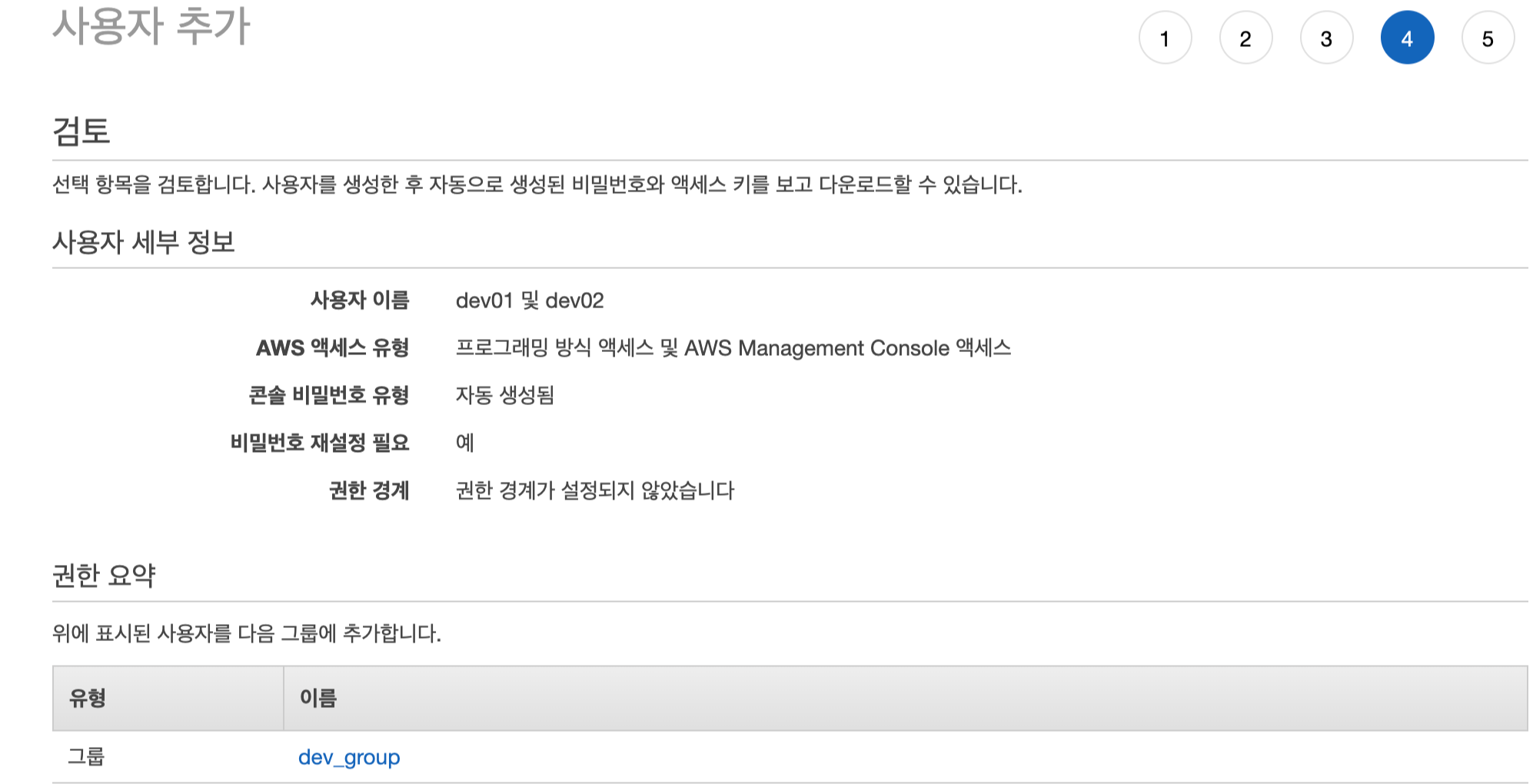

-사용자추가 진입 > 사용자이름(다른 사용자 추가로 추가할 수 있음): 본 포스팅에서는 개발자 그룹에 대한 권한을 주기 위해 dev01로 표기

-AWS 액세스 유형 선택: 보통 개발자 그룹은 장애 대응 및 비상조치를 위해 액세스 키와 암호 방식 모두 준다.

다음으로 진행하면, 그룹이름을 설정할 수 있고 정책을 생성할 수 있다.

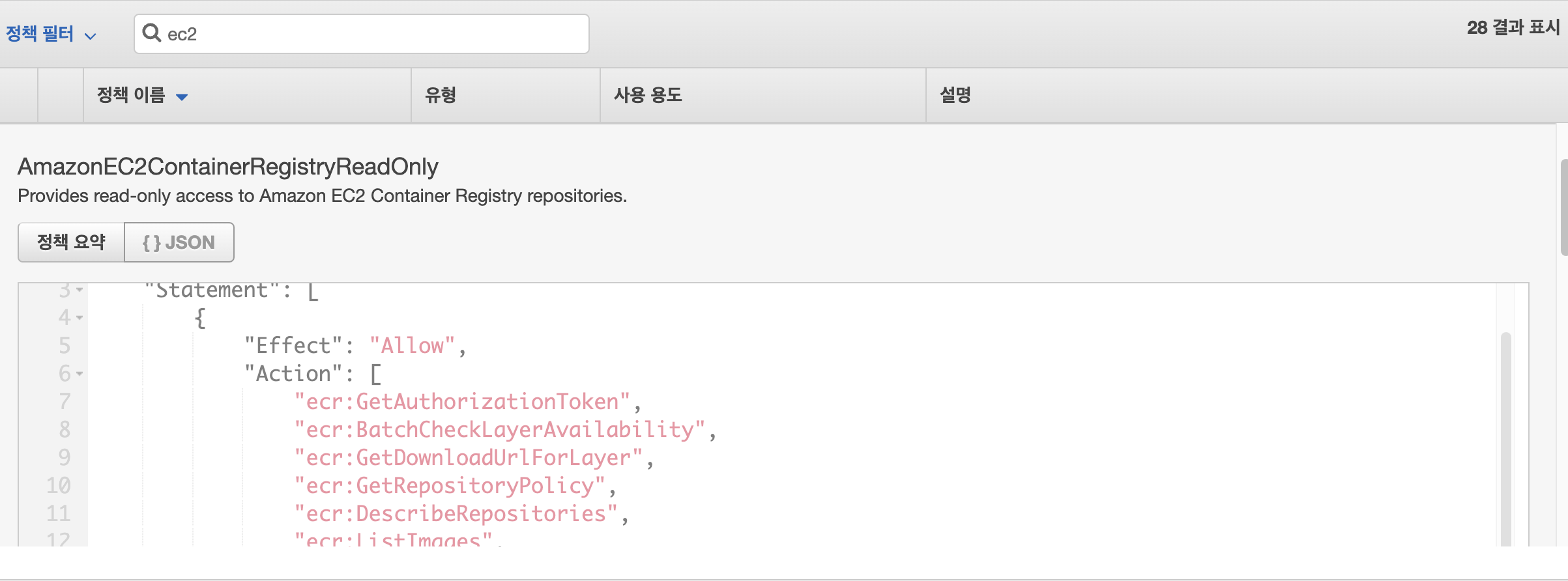

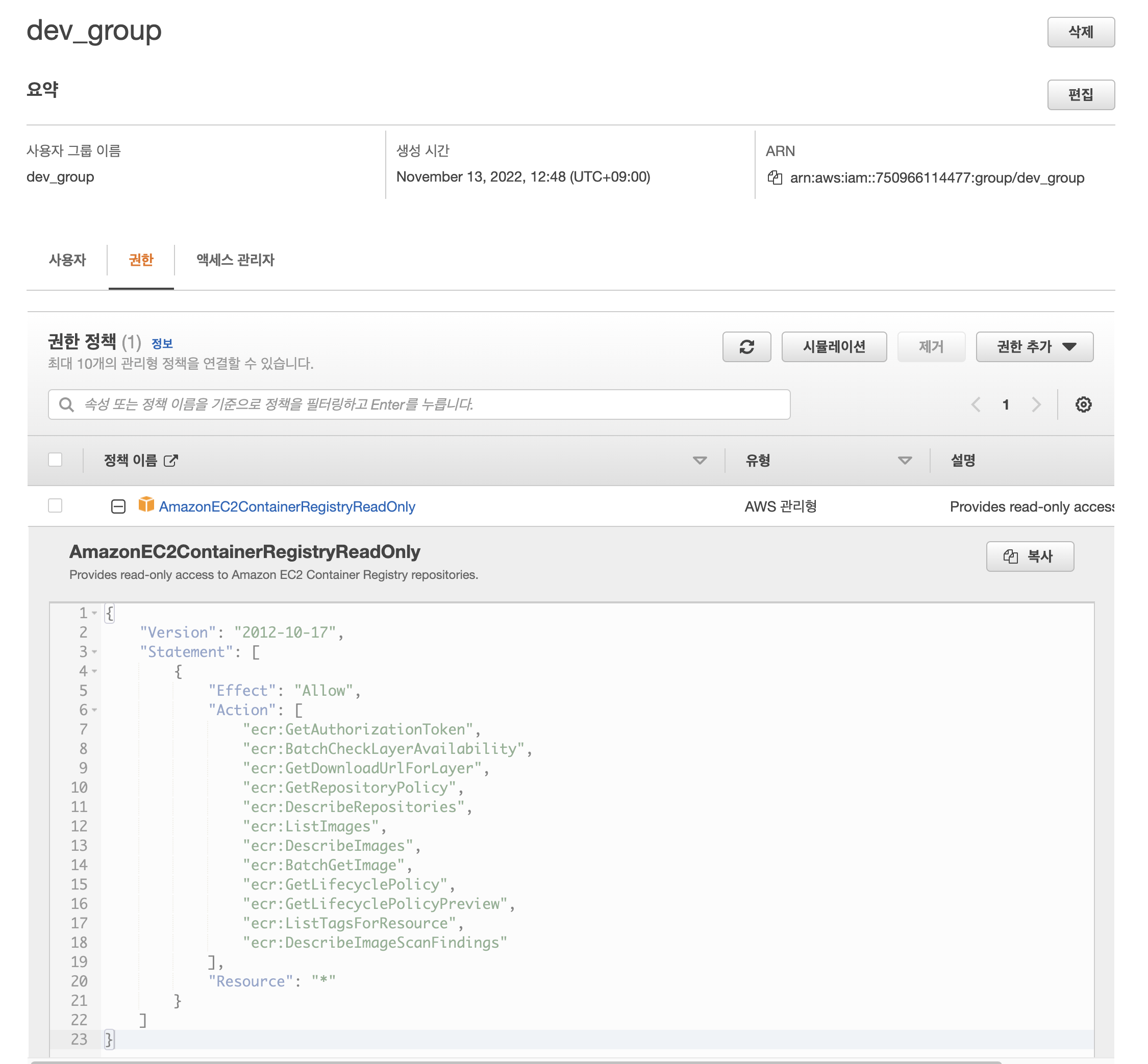

정책은 토글을 클릭하여 상세 내용을 확인 할 수 있으며,

해당 페이지에서 기본 설정 후, 추후 재설정 추가 및 삭제 가능하다.

각 정책 요약탭에서 JSON을 선택하면 세부 코드를 확인 할 수 있고,

여기서도 세부적으로 바꿀 수 있다

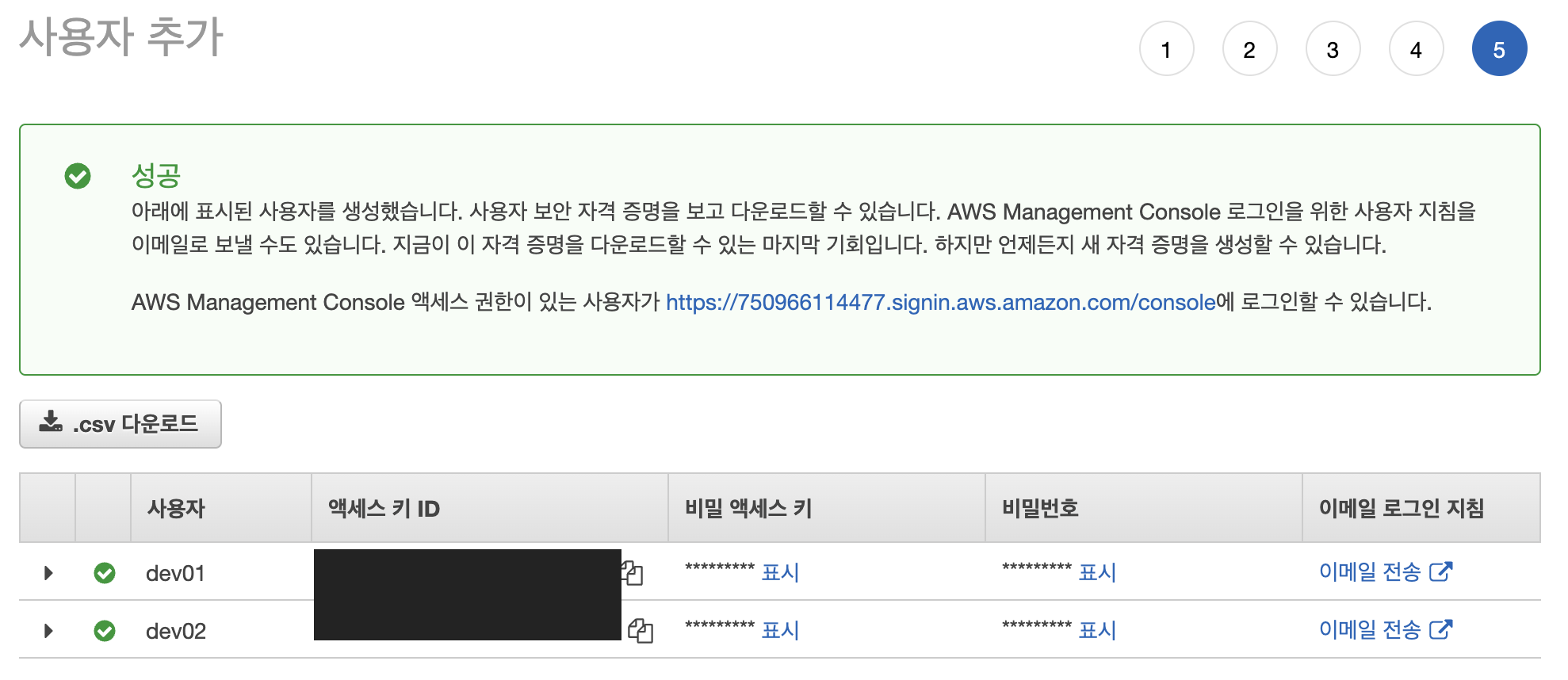

생성된 액세스키 ID 및 비밀 액세스키, 비밀번호 관리 철저

세부 정책 내용 확인

'Cloud Service > AWS' 카테고리의 다른 글

| [aws-기본] VPC 내 퍼블릭대역과 외부 통신을 위한 기본 연결 설정하기 (0) | 2022.11.14 |

|---|---|

| [aws-기본] 도커컴포즈로 워드프레스 설치하기 (0) | 2022.11.14 |

| [aws-기본] EC2 서버 생성 후 연결하기 (0) | 2022.11.13 |

| [AWS 실습] 공격 테스트 대응 WAF 설정 및 로깅 확인하기 V -AWS 자원 삭제하기 (0) | 2022.10.31 |

| [AWS 실습] 공격 테스트 대응 WAF 설정 및 로깅 확인하기 IV - 특정국가 유발 트래픽 차단(custom rule 적용) (0) | 2022.10.31 |